Настройка wps на mikrotik

Wi-Fi Protected Setup (WPS) — стандарт (и одноимённый протокол) полуавтоматического создания беспроводной сети Wi-Fi. Целью протокола WPS является упрощение процесса настройки беспроводной сети, поэтому изначально он назывался Wi-Fi Simple Config. Протокол призван оказать помощь пользователям, которые не обладают широкими знаниями о безопасности в беспроводных сетях, и как следствие, имеют сложности при осуществлении настроек. WPS автоматически обозначает имя сети и задает шифрование для защиты беспроводной Wi-Fi сети от несанкционированного доступа в сеть, при этом нет необходимости вручную задавать все параметры.

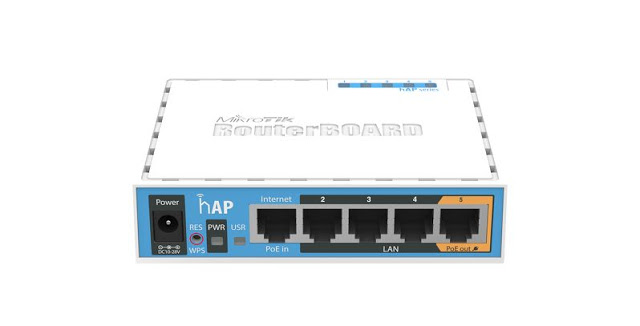

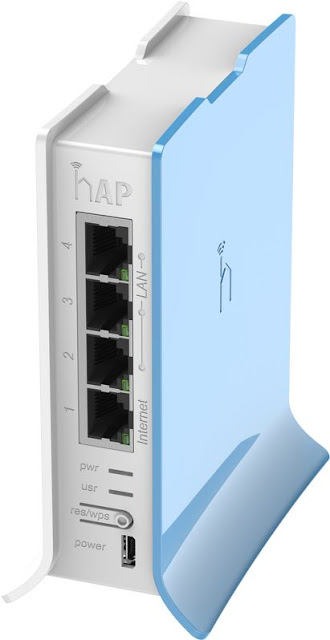

Начиная с RouterOS v6.25 заявлена поддержка WPS. Существуют два вида подключения по WPS — ввод PIN-кода и нажатие кнопки WPS на маршрутизаторе. Атакам подвержена только ранняя реализация с PIN-кодом, этот вид подключения разработчики MikroTik решили не реализовывать вообще. Второй способ подразумевает, что в момент подключения к точке доступа на нём программно или физически нажимается соответствующая кнопка и соединение клиента с точкой происходит полностью автоматически. Физическая кнопка для WPS появилась только в нескольких последних маршрутизаторах Mikrotik, во всех остальных её нужно нажимать программно.

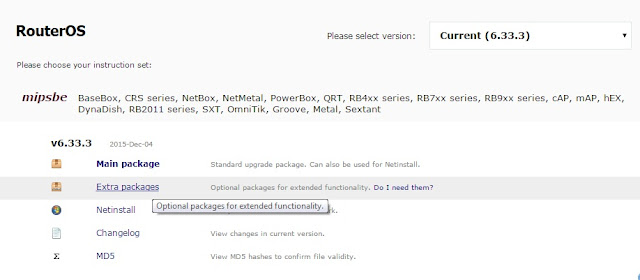

Для того, что бы воспользоваться этим функционалом на маршрутизатор следует загрузить дополнительный пакет из Extra packages под названием Wireless CAPsMANv2 (wireless-cm2-*.npk), загрузить его на роутер и выполнить перезагрузку.

После перезагрузки в RouterOS появиться соответствующая кнопка:

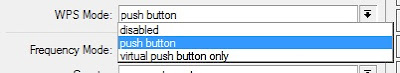

И меню в wireless — interface — выбор интерфейса — wireless: WPS: выключено, включено, только виртуальная кнопка.

При подключении к точке доступа под паролем на вашем устройстве должно появиться сообщение, что кроме пароля также можно нажать кнопку WPS на маршрутизаторе. После нажатия на кнопку WPS клиент должен в течении двух минут подключиться к нашей точке по этому протоколу. Во избежание подключения сторонних клиентов лучше делать немного наоборот — сначала клиент пытается подключиться к точке доступа, затем администратор нажимает у себя WPS и клиент тут же мгновенно подключается к сети. Нажатие кнопки отображается в логе. Если никто не подключился вид будет такой:

- 12:48:32 wireless,info wlan_1: WPS virtual button pushed

- 12:50:32 wireless,info wlan_1: WPS button reset

Если подключение удалось:

- 13:19:23 wireless,info wlan_1: WPS virtual button pushed

- 13:19:32 wireless,info wlan_1: WPS virtual button pushed, extend walk time

- 13:19:45 wireless,info wlan_1: WPS virtual button pushed, extend walk time

- 13:21:06 wireless,info wlan_1: WPS association from CC:CC:CC:CC:CC:CC

- 13:21:06 wireless,info CC:CC:CC:CC:CC:CC@wlan_1: connected

- 13:21:06 wireless,info wlan_1: WPS of CC:CC:CC:CC:CC:CC started, associated

- 13:21:07 wireless,info wlan_1: WPS of CC:CC:CC:CC:CC:CC, received info: ‘jae6xx’ samsung/GT-I9000/GT-I9000/355sdg3tg4gg

- 13:21:07 wireless,info wlan_1: WPS of CC:CC:CC:CC:CC:CC, do registration

- 13:21:09 wireless,info wlan_1: WPS of CC:CC:CC:CC:CC:CC complete

- 13:21:09 wireless,info wlan_1: WPS button reset

Сразу после подключения статус WPS сбрасывается, для того, что-бы подключить еще одно устройство нужно еще раз нажимать эту кнопку (или программно или аппаратно).

Стоит сказать, из интерфейса WinBox можно нажимать WPS только для основной точки доступа, хотя их может быть сколько угодно (виртуальные). Для этого в терминале пишем interface wireless print , запоминаем номер нужного нам интерфейса, именно ему будет отправляться команда WPS. Допустим нам нужен номер 0:

- interface wireless wps-push-button 0

Источник

Удобное использование WPS в Mikrotik

Защищённая беспроводная сеть без усилий

Существуют два вида подключения по WPS — ввод PIN-кода и нажатие кнопки WPS на маршрутизаторе. Атакам подвержена только ранняя реализация с PIN-кодом, этот вид подключения разработчики решили не реализовывать вообще и правильно сделали — никакой возможности для перебора нет. Второй способ подразумевает, что в момент подключения к точке доступа на нём программно или физически нажимается соответствующая кнопка и соединение клиента с точкой происходит полностью автоматически. Именно этот способ мы и будем использовать в своей работе. Под катом детальная инструкция по настройке и использованию WPS на Mikrotik.

Как это работает

Физическая кнопка для WPS появилась только в нескольких последних маршрутизаторах Mikrotik, во всех остальных её нужно нажимать программно. Причём администратору должно быть удобно её нажимать, не заходя каждый раз в настройки роутера. Реализацию этой идеи я и выполнил, суть сводится к следующему: на точку доступа ставится сложный пароль WPA2, например 32 символа (максимальные 64 лучше не ставить, не все клиенты понимают такую длину, хотя по стандарту должны), затем на рабочем столе администратора нажимается ярлык WPS и нужный клиент должен в течении двух минут подключиться к нашей точке. Во избежание подключения сторонних клиентов лучше делать немного наоборот — сначала клиент пытается подключиться к точке доступа (ожидается ввод пароля или нажатие кнопки WPS), затем администратор нажимает у себя WPS и клиент тут же мгновенно подключается к сети. Ярлык на столе приведён для примера, реализация может быть какой угодно, от SMS до управления с телефона.

Базовые требования

Первое, что нам нужно сделать — обновить RouterOS до версии v6.25 или выше. Затем со страницы загрузок скачать тестовый пакет Wireless CAPsMANv2 (wireless-cm2-*.npk) и добавить его к пакетам. Поддержка WPS появилась только во второй версии CAPsMAN, поэтому первая версия (wireless-fp-*.npk) будет автоматически отключена, как и стандартный wireless-*.npk. Переход между пакетами можно осуществлять удалённо, после перезагрузки все настройки точек доступа сохраняются.

Определение интерфейса

Второе — нам нужно определить, какому интерфейсу будем «нажимать» WPS. Дело в том, что из интерфейса WinBox можно нажимать WPS только для основной точки доступа, хотя их может быть сколько угодно. Для этого в терминале пишем «int wir pr», что сокращённо означает interface wireless print — в RouterOS можно вводить только часть команды, если она уникальна. Запоминаем номер нужного нам интерфейса, именно ему будет отправляться команда WPS. Допустим нам нужен номер 0, он и будет использоваться далее в примере.

Последние штрихи

Третье. Создаём отдельного пользователя конкретно для команды WPS. Действие опционально, но так безопаснее. Создаём группу wps, которой даём только такие права: ssh, read, test. Создаём пользователя wps и добавляем его в эту группу. Заодно проверяем, чтобы в микротике был включен ssh (ip services), редактируем разрешённый диапазон адресов для входа и при необходимости ставим нестандартный порт.

Двойным щелчком

На самом маршрутизаторе всё готово, осталось только подключиться к нему и отправить команду. Для этой цели отлично подойдёт putty или его консольный аналог plink. Командная строка будет выглядеть следующим образом:

Рядом создаём файл wps.txt с таким содержимым: «int wir wps 0», где 0 — номер нашего интерфейса, а сама команда сокращена от interface wireless wps-push-button. И создаём на рабочем столе ярлык с это командной строкой с открытием окна, свёрнутого в значок — так окно не будет мелькать, особенно в случае plink. При первом запуске нужно будет запомнить ключ ssh, остальные будут происходить автоматически и мгновенно выполнять нашу команду. Для нестандартного порта используйте ключ -P, а в случае необходимости смотрите документацию.

Следует заметить, что клиент тоже должен поддерживать WPS для такого быстрого подключения. Его поддерживают практически все устройства на Android, а вот iOS не поддерживает совсем. Для Windows-клиентов необходима поддержка WPS адаптером — старые модули могут его не видеть, но большинство ноутбуков поддерживают без проблем. Характерный признак — при подключении к точке доступа под паролем должно появиться сообщение, что кроме пароля также можно нажать кнопку WPS на маршрутизаторе. Если этого сообщения нет — чудо не произойдёт.

Источник

Настройка wps на mikrotik

12:48:32 wireless,info wlan_1: WPS virtual button pushed

12:50:32 wireless,info wlan_1: WPS button reset

13:19:23 wireless,info wlan_1: WPS virtual button pushed

13:19:32 wireless,info wlan_1: WPS virtual button pushed, extend walk time

13:19:45 wireless,info wlan_1: WPS virtual button pushed, extend walk time

13:21:06 wireless,info wlan_1: WPS association from CC:CC:CC:CC:CC:CC

13:21:06 wireless,info CC:CC:CC:CC:CC:CC@wlan_1: connected

13:21:06 wireless,info wlan_1: WPS of CC:CC:CC:CC:CC:CC started, associated

13:21:07 wireless,info wlan_1: WPS of CC:CC:CC:CC:CC:CC, received info: ‘jae6xx’

samsung/GT-I9000/GT-I9000/355sdg3tg4gg

13:21:07 wireless,info wlan_1: WPS of CC:CC:CC:CC:CC:CC, do registration

13:21:09 wireless,info wlan_1: WPS of CC:CC:CC:CC:CC:CC complete

13:21:09 wireless,info wlan_1: WPS button reset

interface wireless wps-push-button 0

Источник

Настройка защищенных беспроводных сетей MikroTik hAP AC

Рассказываю про настройку защищенных беспроводных сетей MikroTik hAP AC в двух диапазонах: 2.4 ГГц и 5 ГГц.

Преамбула

Я ожидаю, что читатель знаком с устройствами RouterBOARD, операционной системой RouterOS, владеет инструментами их настройки (SSH или Winbox) или, по крайней мере, изучил предыдущие главы.

Убедитесь, что в разделе Interfaces у вас присутствуют неиспользуемые интерфейсы wlan1 и wlan2 .

Что такое профиль безопасности

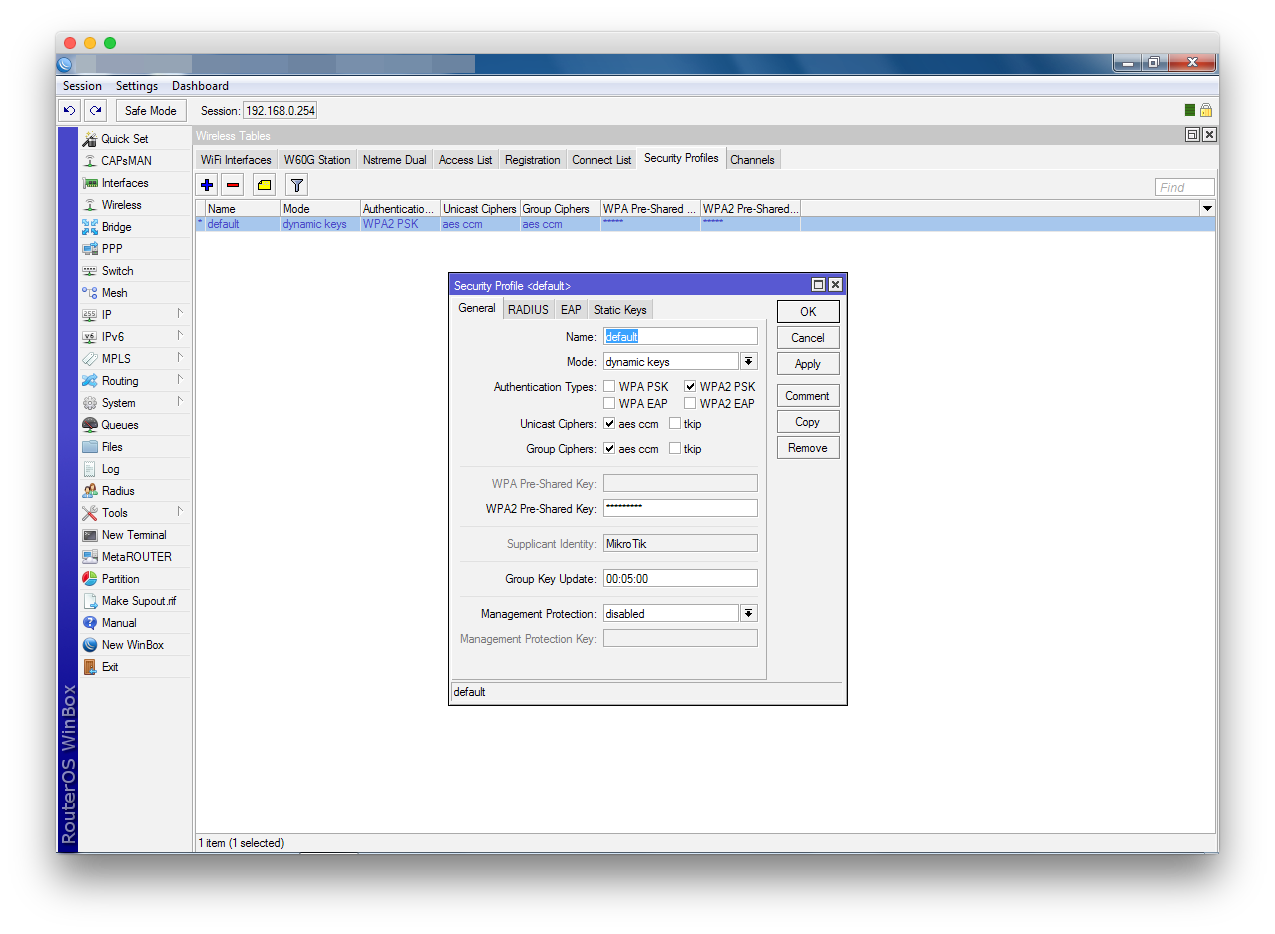

Профили безопасности определяют процедуры аутентификации устройств и шифрования передаваемых данных.

Наиболее часто встречаются три режима аутентификации:

- открытый подразумевает свободное подключение клиентов;

- на основе общего ключа — так называемый Pre-Shared Key PSK , — тот самый пароль, запрашиваемый при подключении к сети;

- Extensible Authentication Protocol EAP использует проверку подлинности клиентских устройств с помощью внешних сервисов.

Алгоритмов шифрования больше:

- открытый (отсутствие шифрования, данные передаются в исходном виде);

- скомпрометированный WEP (а также его усовершенствованные версии CKIP и TKIP );

- AES/CCMP на основе AES256 .

Аббревиатуры WPA и WPA2 как раз определяют алгоритм шифрования: TKIP для первого и AES — для последнего.

В примере будут использоваться PSK , WPA2 и динамические ключи.

Настройка профиля безопасности

Wireless — Security Profiles содержит дефолтный профиль, задайте в его настройках наиболее строгие параметры.

Пароль для доступа к будущей беспроводной сети задается атрибутом WPA2 Pre-Shared Key. Используйте значение повышенной сложности; к сетям с этим профилем подключайте только доверенные устройства.

Настройка беспроводных интерфейсов

MikroTik hAP AC оснащен двумя трансиверами: wlan1 отвечает за диапазон 2.4 ГГц, wlan2 — за 5 ГГц. Процесс их конфигурирования практически не отличается, поэтому подробно будет рассмотрена настройка только одного из них.

В разделе Wireless — WiFi Interfaces откройте окно настройки интерфейса wlan1 . Переключитесь в расширенный режим, нажав кнопку Advanced Mode.

Вкладка «Wireless»

MikroTik поддерживает уйму режимов: от alignment-only для юстировки антенн до wds slave для построения распределенных беспроводных сетей. Для дома или офиса подойдет ap bridge .

Стандарт беспроводной сети определяет скорость передачи данных. По возможности используйте самый современный — 2GHz-only-N , избегайте устаревших с индексами B или G (при наличии соответствующих устройств будет выбран самый низкий для всех подключений).

Channel Width

Ширина канала влияет на скорость передачи данных, радиус покрытия и интерференцию. При использовании стандарта 2GHz-only-N стоит выбрать значение 20/40 MHz XX , в остальных случаях — оставить 20 MHz .

Индекс определяет направление увеличения емкости канала ( C — основной, e — дополнительный). Ce (расширение следующим каналом), eC (расширение предыдущим каналом) и XX (автоматический выбор направления).

Frequency

Несущая частота — один из немногих параметров, настройка которого может принести пользу. Кнопка Freq. Usage запускает утилиту мониторинга частотного диапазона, изучив картину которого вы сможете выбрать наиболее свободный канал. При отсутствии проблем дайте устройству сделать это самостоятельно — значение auto .

SSID и Radio Name

В имени беспроводной сети имеет смысл отразить используемый частотный диапазон; например: Mikrotik 2,4GHz .

Параметр Radio Name можно игнорировать: он используется только взаимодействующими между собой устройствами MikroTik.

Wireless Protocol

Устройства MikroTik поддерживают как общепринятые протоколы беспроводной связи, так и собственные. Проприетарные недоступны для устройств других марок, поэтому используйте 802.11 .

Security Profile

Выберите из списка уже настроенный профиль безопасности — default .

WPS Mode

Frequency Mode

Дополнительные настройки manual-txpower и superchannel частотного режима позволят управлять мощностью излучателя. regulatory-domain использует законодательные ограничения выбранной страны (для России это 20 dBm).

Country

Власти ряда стран (например, Франции) законодательно ограничивают возможность использовать полный частотный спектр. (В Японии — наоборот, разрешают лишний канал.) Старайтесь использовать актуальное значение — укажите страну, в которой эксплуатируется оборудование.

WMM Support

Если устройство используется дома, укажите enabled для поддержки Wi-Fi Multimedia; для офиса, кафе или конференц-зала — disabled .

Bridge Mode

Default Authenticate

Аутентифицировать клиентов, которых нет в белых списках; активируйте опцию.

Default Forward

Разрешить маршрутизацию для клиентов, отсутствующих в белых списках; активируйте опцию.

Multicast Helper

Для дома, где используется IPTV, укажите full . В иных случаях — default (что равноценно disabled ).

Multicast Buffering и Keepalive Frames

Главным образом служат для корректной доставки пакетов на мобильные устройства, переходящие в энергосберегающий режим со сниженным использованием доступа к беспроводным сетям. Активируйте оба пункта.

Advanced

Distance

Используйте indoors для всего «гражданского» оборудования.

Hw. Protection Mode (защита от скрытого узла)

Узнайте больше о «проблеме скрытого узла». Иначе используйте значение rts cts .

При использовании режима rts cts в диапазоне 5 ГГц мой Айфон примерно каждые двадцать минут (или в процессе интенсивной сетевой активности) терял соединение. Измените значение опции, если столкнулись с аналогичной проблемой.

Adaptive Noise Immunity

Позволяет снижать интерференцию и влияние радиошумов на работу сети. Используйте ap and client mode — хуже не будет.

Guard Interval

Используйте long для N -стандарта; иначе — any .

Nstreeme

Деактивируйте все опции.

Tx Power

Tx Power Mode

Если хотите снизить мощность передатчика, используйте all rates fixed и явно задайте значение Tx Power. Начинайте, например, с 2 dBm и плавно повышайте значение до обеспечивающего стабильное соединение в радиусе действия. Иначе оставьте default .

Настройка моста для обслуживания беспроводных интерфейсов

В разделе Bridge — Ports добавьте два элемента: по одному на каждый беспроводной интерфейс. Мост для обоих — bridge-private .

Источник